Tiêu

chuẩn bảo mật PCI DSS (Payment Card Indutry Data Security Standard)

được hình thành bởi Hội đồng Tiêu chuẩn Bảo mật - PCI Security Standards

Council với các thành viên là các tổ chức cung cấp thẻ tín dụng uy tín

hàng đầu như Visa, MasterCard, American Express, Discover Financial

Services, JCB International. Tiêu chuẩn này phù hợp với các ngân hàng,

website thương mại điện tử, nhằm hỗ trợ các tổ chức thanh toán thẻ hạn

chế các rủi ro trong áp dụng CNTT, bảo vệ dữ liệu của khách hàng sử dụng

thẻ.

Các

ngân hàng, doanh nghiệp Việt Nam muốn áp dụng tiêu chuẩn bảo mật PCI

DSS cần sẵn sàng đáp ứng 12 yêu cầu như duy trì hệ thống tường lửa để

bảo vệ dữ liệu thẻ, mã hóa thông tin thẻ trên đường truyền khi giao

dịch, duy trì hệ thống và ứng dụng đảm bảo an ninh mạng, xây dựng chính

sách bảo vệ thông tin...

12 yêu cầu về bảo mật thông tin của PCI DSS:

1. Xây dựng và duy trì hệ thống tường lửa nhằm bảo vệ dữ liệu thẻ thanh toán

2. Không dùng các tham số hoặc mật khẩu được thiết lập sẵn từ các nhà cung cấp hệ thống (thiết bị mạng, đường truyền Internet…)

3. Bảo vệ dữ liệu thẻ thanh toán khi lưu trữ trên hệ thống

4. Mã hóa thông tin thẻ trên đường truyền trong quá trình giao dịch

5. Sử dụng và cập nhật thường xuyên phần mềm phòng chống virus

6. Xây dựng - duy trì hệ thống và các ứng dụng đảm bảo an ninh mạng

7. Hạn chế việc tiếp cận với dữ liệu thẻ thanh toán

8. Cấp phát và theo dõi các tài khoản truy nhập hệ thống

9. Giới hạn các phương pháp tiếp cận vật lý với dữ liệu thẻ

10. Kiểm tra và lưu trữ tất cả các truy nhập vào hệ thống và dữ liệu thẻ

11. Thường xuyên đánh giá và thử nghiệm lại quy trình an ninh hệ thống

12. Xây dựng chính sách bảo vệ thông tin tại doanh nghiệp.

1. Xây dựng và duy trì hệ thống tường lửa nhằm bảo vệ dữ liệu thẻ thanh toán

2. Không dùng các tham số hoặc mật khẩu được thiết lập sẵn từ các nhà cung cấp hệ thống (thiết bị mạng, đường truyền Internet…)

3. Bảo vệ dữ liệu thẻ thanh toán khi lưu trữ trên hệ thống

4. Mã hóa thông tin thẻ trên đường truyền trong quá trình giao dịch

5. Sử dụng và cập nhật thường xuyên phần mềm phòng chống virus

6. Xây dựng - duy trì hệ thống và các ứng dụng đảm bảo an ninh mạng

7. Hạn chế việc tiếp cận với dữ liệu thẻ thanh toán

8. Cấp phát và theo dõi các tài khoản truy nhập hệ thống

9. Giới hạn các phương pháp tiếp cận vật lý với dữ liệu thẻ

10. Kiểm tra và lưu trữ tất cả các truy nhập vào hệ thống và dữ liệu thẻ

11. Thường xuyên đánh giá và thử nghiệm lại quy trình an ninh hệ thống

12. Xây dựng chính sách bảo vệ thông tin tại doanh nghiệp.

PCI

DSS yêu cầu việc đánh giá bảo mật phải được tiến hành ở bên ngoài

(Outside) lẫn bên trong (Inside) mạng lưới của tổ chức. Đối với yêu cầu ở

bên ngoài, ta có thể giả định rằng đó là môi trường Internet, còn việc

xác định điểm bắt đầu để đánh giá bên trong mạng nội bộ có thể gây ra sự

nhầm lẫn.

Thông

thường giả định được sử dụng nhiều nhất đối với môi trường bên trong

mạng nội bộ chính là mạng lưới điện toán thông thường của tổ chức, hoặc

bất kỳ mạng lưới nào khác mà người dùng nội bộ được kết nối đến.

Môi

trường dữ liệu chủ thẻ (CDE) thường được tách biệt hoàn toàn so với

mạng lưới người dùng đầu cuối, điều này sẽ gây khó khăn cho việc tiến

hành đánh giá bảo mật khi xuất phát điểm của chúng ta nằm ở mạng lưới

người dùng đầu cuối, khía cạnh này là điều rất quan trọng mà chúng ta

cần phải cân nhắc. Vì các Firewall đã được triển khai chịu trách nhiệm

phân tách môi trường CDE và mạng lưới người dùng đầu cuối sẽ làm giảm

bớt khả năng thu thập thông tin về hệ thống (Footprinting) của các

chuyên gia đánh giá.

Tổ

chức thực hiện loại hình đánh giá này cần phải lưu ý rằng, kết quả của

cuộc kiểm tra có thể sẽ không cho thấy được một bức tranh toàn diện về

các lỗ hổng trong phạm vi đánh giá.

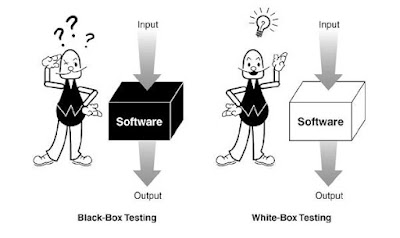

Phương pháp đánh giá bảo mật truyền thống bao gồm 2 cách tiếp cận : WhiteBox và BlackBox.

PCI DSS cũng khá cởi mở về những cách tiếp cận này : Cả hai cách tiếp

cận đều được chấp nhận là cách đánh giá bảo mật hợp lệ để đáp ứng yêu

cầu 11.3.

Tuy

nhiên đối với cách tiếp cận BlackBox, tổ chức bắt buộc phải đảm bảo

chuyên gia đánh giá ít nhất phải có thể truy cập được đến tất cả các địa

chỉ IP nằm trong phạm vi đánh giá từ xuất phát điểm của anh ta.

Ví dụ đối với loại hình đánh giá bảo mật bên ngoài (External), chuyên gia đánh giá bắt buộc phải biết dãy địa chỉ Public IP nằm trong phạm vi đánh giá. Còn một cách tiếp cận đánh giá đặc biệt khác là Blind BlackBox, đây là cách tiếp cận mà gần như tổ chức sẽ không cung cấp bất kỳ thông tin nào cho các chuyên gia đánh giá, cách tiếp cận này phù hợp trong một số hoàn cảnh nhất định.

Ví dụ đối với loại hình đánh giá bảo mật bên ngoài (External), chuyên gia đánh giá bắt buộc phải biết dãy địa chỉ Public IP nằm trong phạm vi đánh giá. Còn một cách tiếp cận đánh giá đặc biệt khác là Blind BlackBox, đây là cách tiếp cận mà gần như tổ chức sẽ không cung cấp bất kỳ thông tin nào cho các chuyên gia đánh giá, cách tiếp cận này phù hợp trong một số hoàn cảnh nhất định.

Tuy

nhiên cách tiếp cận này cần phải tránh hoàn toàn đối với PCI DSS, vì

các QSAs có thể thấy rằng phạm vi đánh giá chưa bao gồm tất cả các hệ

thống có liên quan (Do các chuyên gia đánh giá có thể không tìm thấy

được mục tiêu).

Cho mình hỏi cái này là về lập trình, hay về gì thế bạn.

ReplyDeleteTin Moi Hang Ngay

Cái này là các chuẩn bảo mật để nhận được chứng chỉ PCI DSS nha bạn.

Delete